日前,啟明星辰發(fā)布了《2017網(wǎng)絡(luò)安全態(tài)勢觀察報(bào)告》。該報(bào)告結(jié)合2017年僵尸網(wǎng)絡(luò)(木馬)、安全漏洞、APT攻擊、網(wǎng)站安全、IOT安全等多方面的監(jiān)測數(shù)據(jù),多角度全方位總結(jié)和回顧了2017年重大網(wǎng)絡(luò)安全事件,全面剖析2017年網(wǎng)絡(luò)安全形勢及其變化,可作為各行業(yè)以及相關(guān)企業(yè)制定網(wǎng)絡(luò)安全戰(zhàn)略和決策的參考。

報(bào)告主要從以下六個(gè)方面對(duì)2017年網(wǎng)絡(luò)安全態(tài)勢進(jìn)行分析:

一、Web攻擊態(tài)勢觀察

2017年黑客使用最多的攻擊方式仍然是Struts2系列漏洞攻擊,占比高達(dá)53%。雖然利用Weblogic漏洞攻擊次數(shù)較少,但利用成功率卻遠(yuǎn)遠(yuǎn)高出其他攻擊的成功率,僅次于Struts2漏洞,其“實(shí)力”不可小覷。

2017年各種流行Web攻擊類型數(shù)量比較

僅在2017年Struts2就曝出了11個(gè)漏洞,每個(gè)漏洞被曝出后對(duì)應(yīng)的POC也會(huì)很快被公布于互聯(lián)網(wǎng)上,黑客利用已經(jīng)公布的POC就可以直接拿到目標(biāo)系統(tǒng)的權(quán)限并執(zhí)行代碼和命令,并且大多數(shù)漏洞利用已經(jīng)工具化,攻擊者只需知道目標(biāo)系統(tǒng)的IP或者域名,點(diǎn)擊幾下鼠標(biāo)就能完成攻擊過程。

近年來,反序列化攻擊已逐漸成為黑客一種便捷快速獲取服務(wù)器權(quán)限的核武器。2017年,幾乎每一到兩個(gè)月就會(huì)有一個(gè)或者兩個(gè)反序列化遠(yuǎn)程代碼執(zhí)行漏洞曝光。黑客往往通過這些漏洞控制遠(yuǎn)程服務(wù)器,進(jìn)行DOS攻擊或者挖礦等惡意操作。

詳細(xì)報(bào)告全面盤點(diǎn)了2017年在多次安全事件中屢屢霸占我們眼球的那些Web漏洞。

二、僵尸網(wǎng)絡(luò)(木馬)攻擊態(tài)勢觀察

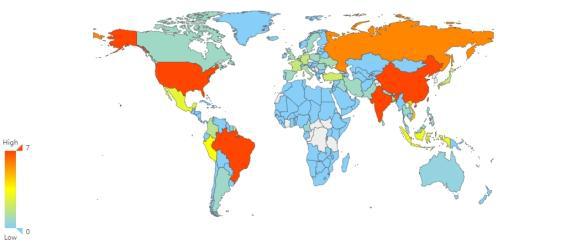

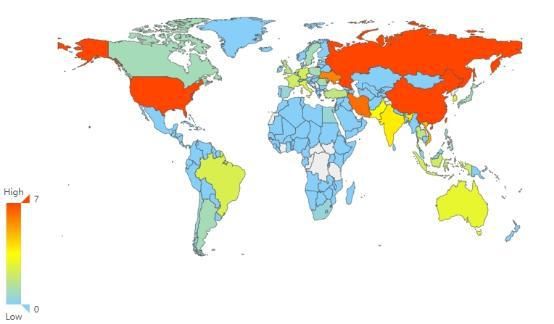

2017年全年捕獲到的各類受僵尸網(wǎng)絡(luò)(木馬)控制的主機(jī)中,中國數(shù)量最多,受害最嚴(yán)重。其次是巴西,美國,印度和俄羅斯。

2017年全球僵尸網(wǎng)絡(luò)感染情況分布

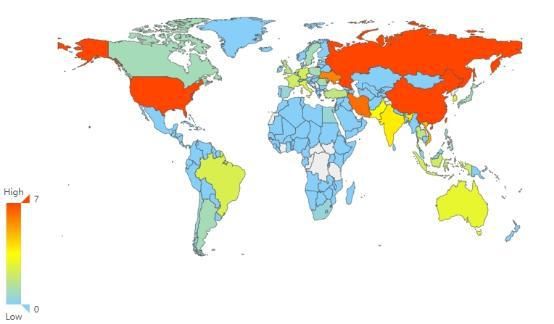

2017年全年監(jiān)控到的各類C&C(命令控制)服務(wù)器總和約500萬。其中美國以12.6%的比例成為C&C控制服務(wù)器數(shù)量最多的國家,其次為中國,俄羅斯,伊朗,烏克蘭。

2017年全球命令控制(C&C)服務(wù)器分布情況

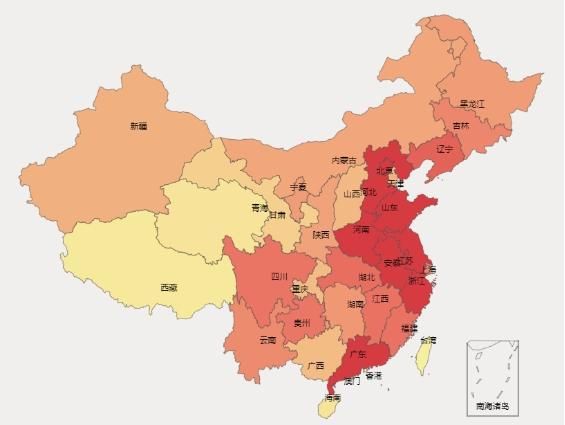

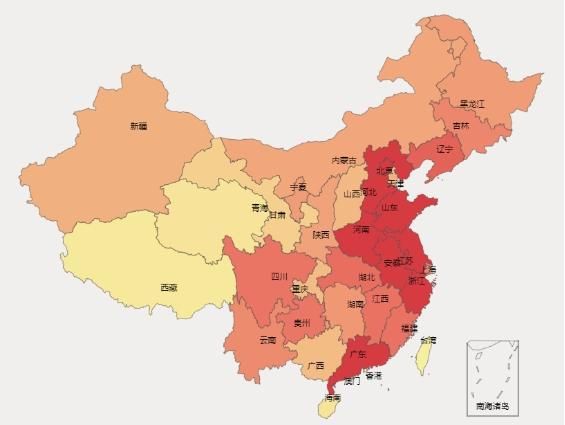

2017年全年,我國境內(nèi)(不含港澳臺(tái))僵尸主機(jī)分布最多的五個(gè)地區(qū)分別為江蘇、廣東、北京、山東和浙江。

控制這些僵尸主機(jī)的C&C服務(wù)器所在地區(qū)最多的5個(gè)地區(qū)分別為美國,波蘭,法國,德國和加拿大。

2017我國僵尸網(wǎng)絡(luò)(木馬)感染情況分布

詳細(xì)報(bào)告著重分析了2017年流行的各種僵尸網(wǎng)絡(luò)(木馬),并對(duì)它們使用的最新逃逸技術(shù)和反調(diào)試技術(shù)進(jìn)行了重點(diǎn)分析。

三、惡意文檔攻擊態(tài)勢觀察

2017年,針對(duì)惡意文檔的攻擊主要以O(shè)ffice應(yīng)用為主。相較于往年,2017年曝光的Office漏洞數(shù)量和質(zhì)量都稱得上是歷史之最。

2017年,有至少5個(gè)Office重要漏洞被披露。而每一次重大漏洞POC的公開,都會(huì)導(dǎo)致一次大規(guī)模的利用,并且當(dāng)更加有利于利用的漏洞出現(xiàn)時(shí),攻擊者會(huì)毫不猶豫地投入到新漏洞的懷抱。由于新曝光的漏洞質(zhì)量較高,黑客已經(jīng)逐漸棄用使用多年的CVE-2012-0158等經(jīng)典漏洞。

在2017年出現(xiàn)的漏洞中,還呈現(xiàn)出一個(gè)顯著的特點(diǎn),即漏洞大多是成對(duì)出現(xiàn)的。這說明每個(gè)漏洞被披露后,攻擊者都會(huì)對(duì)其機(jī)制進(jìn)行深入研究,來發(fā)掘類似的漏洞并試圖繞過微軟對(duì)前一漏洞的解決方案。

在詳細(xì)報(bào)告中,對(duì)2017年出現(xiàn)的多個(gè)典型漏洞進(jìn)行了詳細(xì)分析。如:OLE處理孿生漏洞CVE-2017-0199和CVE-2017-8570,NET框架解析漏洞CVE-2017-8759,公式編輯器棧溢出漏洞CVE-2017-11882等。另外對(duì)2017年出現(xiàn)的一類比較典型的組合攻擊漏洞文檔進(jìn)行了分析。

四、高級(jí)持續(xù)性威脅攻擊態(tài)勢觀察

2017年,全球范圍內(nèi)的APT組織活動(dòng)仍然活躍。由于新型Office漏洞的大量曝光,眾多APT組織在技術(shù)迭代上也較往年更快。一般在新漏洞爆發(fā)后很短的時(shí)間內(nèi)就會(huì)使用相關(guān)漏洞進(jìn)行攻擊,并且在攻擊方式、隱蔽數(shù)據(jù)傳輸、逃逸方法等技術(shù)上都得到了增強(qiáng)。

其中“海蓮花”、“白象”,“蔓靈花”等都是比較活躍的針對(duì)我國攻擊的APT組織。這些APT組織頻繁對(duì)金融,國企,能源等重要部門進(jìn)行攻擊和滲透,攻擊目標(biāo)主要位于經(jīng)濟(jì)較發(fā)達(dá)地區(qū),他們攻擊的最終目的是為了竊取敏感信息。APT攻擊已經(jīng)逐漸成為我國經(jīng)濟(jì)乃至政治安全的最大威脅。

詳細(xì)報(bào)告總結(jié)和回顧了2017年國內(nèi)外APT組織攻擊事件,并對(duì)相對(duì)活躍的尤其是針對(duì)我國進(jìn)行攻擊的APT組織的若干攻擊事件進(jìn)行了詳細(xì)闡述。

五、挖礦與勒索攻擊態(tài)勢觀察

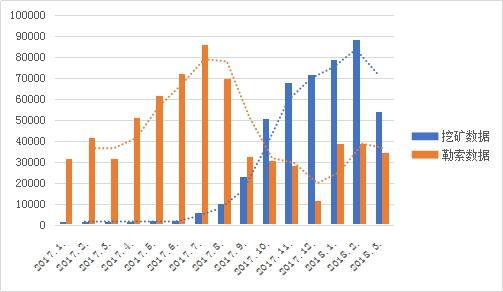

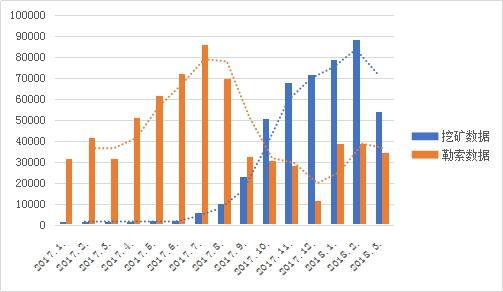

2017年,勒索和挖礦攻擊成為黑客攫取經(jīng)濟(jì)利益的主要手段。但在時(shí)間分布上整體呈現(xiàn)“上半年勒索,下半年挖礦”的態(tài)勢。

2016年,Locky等各類勒索病毒仍主要以郵件傳播為主,但NSA網(wǎng)絡(luò)武器的出現(xiàn)給勒索病毒W(wǎng)annaCry插上了騰飛的翅膀。也因?yàn)槿绱耍账鞑《驹谏习肽曛饾u達(dá)到頂峰。但即便是大規(guī)模傳播的WannaCry病毒,也只有極少數(shù)的中招者會(huì)繳納贖金。在勒索病毒瘋狂了一年多之后,黑客似乎也看到了勒索病毒較低的經(jīng)濟(jì)回報(bào)率,開始更加熱衷于“悶聲發(fā)大財(cái)”式的挖礦攻擊。

2017年下半年,各種挖礦木馬開始盛行。不同于勒索病毒的明目張膽,挖礦木馬的非破壞性和隱蔽性往往不容易讓人察覺,其只會(huì)悄悄潛伏在用戶的電腦中,偷偷耗費(fèi)著用戶的計(jì)算資源。同時(shí)數(shù)字貨幣價(jià)格的大幅度走高,也是挖礦攻擊在下半年持續(xù)上漲的原因。

長期來看,勒索和挖礦攻擊都將會(huì)是黑客追求經(jīng)濟(jì)利益的手段。

2017年挖礦和勒索攻擊趨勢占比

報(bào)告分別從勒索和挖礦的攻擊途徑角度回顧了2017年有代表性的攻擊事件,并重點(diǎn)對(duì)利用“永恒之藍(lán)”等高危漏洞進(jìn)行勒索和挖礦攻擊的案例進(jìn)行了整理,如僵尸網(wǎng)絡(luò)Mykings,挖礦木馬WannaMiner,借助漏洞利用工具包進(jìn)行傳播的GandCrab等。

六、IoT設(shè)備攻擊態(tài)勢觀察

近年來,隨著物聯(lián)網(wǎng)技術(shù)的普及,各種智能可穿戴設(shè)備、智能家居、智能路由器等終端設(shè)備和網(wǎng)絡(luò)設(shè)備迅速發(fā)展起來。但由于部分設(shè)備在開發(fā)設(shè)計(jì)時(shí)缺乏相關(guān)安全措施的考慮,導(dǎo)致設(shè)備先天就存在一些安全缺陷,使攻擊者能夠輕易實(shí)施攻擊。導(dǎo)致大半個(gè)美國斷網(wǎng)的Mirai僵尸網(wǎng)絡(luò)就是近年來利用IoT設(shè)備進(jìn)行攻擊的典型案例。

2017年以來,針對(duì)IoT設(shè)備的攻擊越來越多,并且從以往的主要利用弱口令攻擊轉(zhuǎn)而有針對(duì)性的利用不同IoT設(shè)備的漏洞進(jìn)行攻擊。攻擊面也較往年更廣,幾乎囊括了所有流行的IoT設(shè)備的大部分品牌。

2017年,有至少10種IoT僵尸網(wǎng)絡(luò)活躍在互聯(lián)網(wǎng)上,它們控制著大量路由器、交換機(jī),網(wǎng)絡(luò)攝像頭等設(shè)備,成為黑客隨時(shí)利用的穩(wěn)定的DDOS攻擊源。

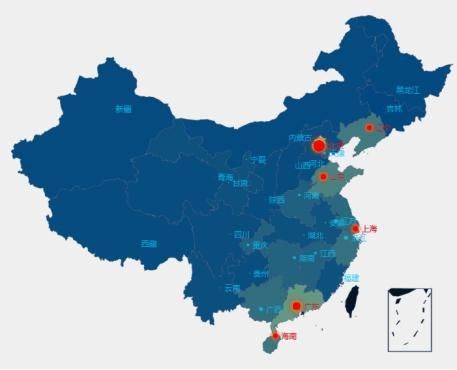

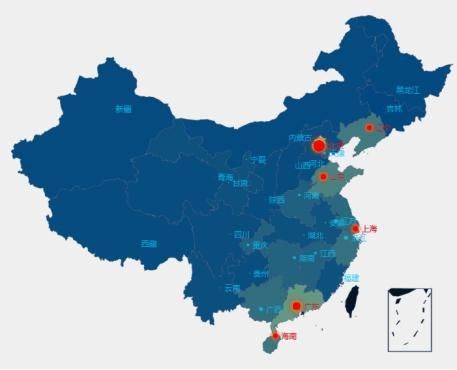

在最為流行的Mirai及其變種僵尸網(wǎng)絡(luò)中,我國受影響最為嚴(yán)重,控制這些“肉雞”的控制端IP地址和被攻擊IP地址大多位于境外。也就是說,有大量位于我國的IoT設(shè)備被黑客當(dāng)作“跳板”攻擊其他國家。

2017年全球Mirai及其變種感染情況分布圖

詳細(xì)報(bào)告針對(duì)Mirai新變種,OMG,Persirai和TheMoon等幾種典型IOT類僵尸網(wǎng)絡(luò)進(jìn)行了梳理。

2017年已經(jīng)是網(wǎng)絡(luò)安全發(fā)展史上的過去時(shí),但是歷史時(shí)刻都在提醒我們正在面臨的日益嚴(yán)峻的網(wǎng)絡(luò)安全狀況。啟明星辰愿與各界攜手,持續(xù)技術(shù)創(chuàng)新,共同應(yīng)對(duì)網(wǎng)絡(luò)安全威脅,推動(dòng)產(chǎn)業(yè)健康發(fā)展,為構(gòu)建一個(gè)安全穩(wěn)定繁榮的網(wǎng)絡(luò)空間,鑄牢我國網(wǎng)絡(luò)安全的堅(jiān)固防線而不懈努力。